Devons nous analyser les logs en continu pour minimiser les risques informatiques ? @ITrustBlog | PDF

Comment les analyses comportementales prédictives peuvent aider à la fois le marketing et la cybersécurité - VISIPLUS academy

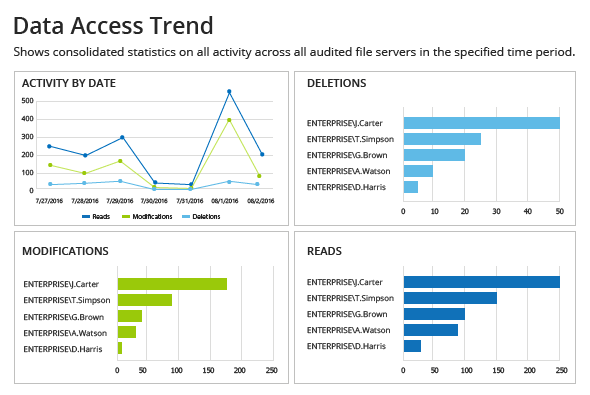

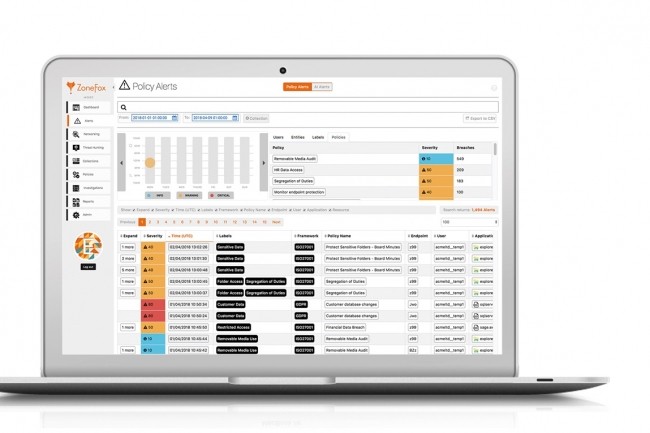

L'analyse comportementale et son importance dans la cybersécurité de votre entreprise - ManageEngine Blog

Consumer Analyse Comportementale - Rédigé Le Clavier Touche Bleue. Main Mâle Appuie Sur Le Bouton Noir Sur Le Clavier De PC. Voir Gros Plan. Arrière-plan Flou. Banque D'Images et Photos Libres De